【制御システム 連載目次】

- 1. セキュリティ脅威と歴史

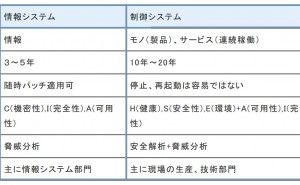

- 2. サイバー攻撃事例、情報システムとの違い

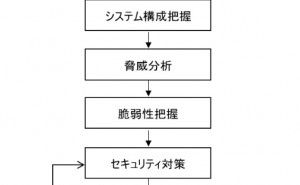

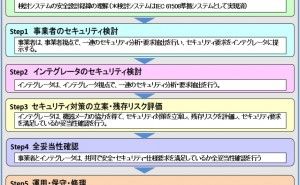

- 3. リスク分析とセキュリティ脅威

- 4. セーフティシステムのセキュリティ対策

- 5. 組織内のセキュリティ問題対策

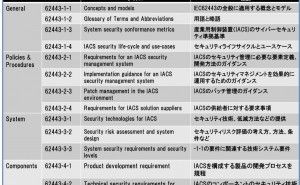

- 6. 国際規格・業界規格

- 7. セキュリティ認証

- 8. AIとセキュリティ

- 9. 脆弱性

- 10.脅威インテリジェンス

- 11.自動車の制御系セキュリティ

AIは故障予知、自動車の自動運転などの領域で盛んに技術開発が進んでいますが、セキュリティとの関係はどうなっているのでしょう。

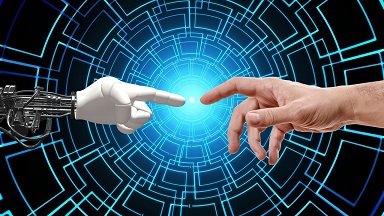

神戸大学の小澤教授の「セキュリティ分野におけるAI活用の現状と期待」と題する講演を拝聴したことがあるのですが、興味深い内容でした。 講演内容によりますと、サイバー攻撃・防御におけるAI適用という話と、AIの仕組みがサイバー攻撃を受けるという側面があるとのことでした。

MiraiというDoS攻撃型の兆候を観測していたところ、ダークネットのアクセスには特徴があり、観測期間中にも変化していました。主にWebシステムでの攻撃手口が高度化、多様化してきており、今後も増大すると見込まれています。

こうした状況下において、攻撃にAIが使われる、また その反対に攻撃の検知といった防御にAIが活用されるということです。

防御ということでは、アノマリー検知が知られています。通常の正常状態のネットワークトラフィックを学習しておき、正常と異なるアクセストラフィックを検知して異常状態の可能性を通知するというものです。

次にAIが攻撃を受けるということですが、最近のクラウドサービスでは機械学習の環境セットが有償で利用できるようになっているので、その機械学習を用いた公開サービスが狙われるわけです。

これは可能性としてはありそうなことで、公開した後も動的に学習し続けるような仕組み になっていると、おかしな画像データなどをわざと学ばせておかしくさせる...