「現在開発・販売している自社のIoT製品は、今後の官公庁の調達要件や、海外の新たなセキュリティ基準をクリアできる設計になっているでしょうか?」ネットワークに接続する機器が増加するなか、IoT製品のセキュリティ対策は任意の取り組みから、ビジネスを継続するための必須要件へと変わりつつあります。2025年3月より日本国内で運用が開始された「JC-STAR(IoTセキュリティ適合性評価及びラベリング制度)」は、製品の安全性を可視化し、調達時の新たな基準となる仕組みです。「自社製品はどのレベルのセキュリティ評価を取得すべきか」「2025年3月から始まった新制度が、開発工程やコストにどのような影響を与えるのか」IoT製品のセキュリティが義務化へと向かうなか、メーカーの担当者は具体的な対応を迫られています。本稿では、国内の新制度「JC-STAR」の仕組みから、設計段階での対策、販売後の保守体制、そして海外法規制との連携について解説します。この記事を読むことで、ターゲット市場に応じた適切な評価レベルの選定基準を理解し、手戻りのない開発プロセスの構築とグローバル展開を円滑に進めるための指針を得ることができます。

<記事を最後までお読みいただくことで、実務における以下の課題や悩みが解決します>

- 自社製品がJC-STAR制度の対象か、4段階あるレベルのどこを狙うべきかの判断基準がわかる

- 開発の手戻りや遅延を防ぐため、設計の初期段階からセキュリティを組み込む手順がわかる

- 製品販売後のアップデートや脆弱性対応など、持続可能な運用・保守体制の作り方がわかる

- 英国PSTI法や欧州CRAなど、複雑な海外法規制への対応工数を削減する道筋がわかる

- セキュリティ対応を単なる「コスト」ではなく、有利なビジネス環境を作る「投資」として社内説得できる

はじめに

あらゆるモノがインターネットに繋がる現代、IoT製品を狙ったサイバー攻撃は年々深刻化しています。これに対抗するため、経済産業省などが主導して立ち上げたのが、IoT製品のセキュリティ適合性評価制度「JC-STAR」です。本記事では、この新しい制度がメーカーの実務にどのような影響を与えるのか、そして開発現場から運用、さらにはグローバル展開やビジネス戦略に至るまで、どのように対応していくべきかを詳細に解説します。単なる規制対応の枠を超え、自社製品の信頼性を高めるための実務的な指針として、本記事をご活用ください。

【会員様限定】 この先に、セキュリティ対応を「実務」に落とし込むための要点があります

ここから先は、設計段階で手戻りを防ぐ「セキュリティ・バイ・デザイン」の具体的手順や、販売後のアップデート・脆弱性対応に求められる体制、さらには英国PSTI法や欧州CRAといった海外規制とJC-STARをどう連携させて工数を削減すべきかについて詳しく解説します。

この記事で得られる具体的ベネフィット

- 開発の最終段階での仕様変更を防ぎ、納期遅延を回避するための設計フローがわかります

- 窓口設置やアップデート配信など、継続的な製品保守に不可欠な運用体制の作り方が掴めます

- セキュリティラベルを「信頼の証明」として活用し、官公庁や大企業の調達案件で優位に立つための戦略が理解できます

第1章:自社製品の現在地を知る 〜JC-STARの適用範囲と「4つの星」の選び方〜

新しい制度と向き合う際、多くの担当者が最初に直面するのが「そもそも自社製品は対象になるのか」「対応するとして、どこまで厳格な基準を満たせばよいのか」という疑問です。

まず適用範囲ですが、JC-STARは原則として「IP通信を行う機能を持つ機器」を広く対象としています。スマート家電、ネットワークカメラ、ルーターなどはもちろん、インターネットに接続してデータを送受信するあらゆるIoT製品が含まれると考えてよいでしょう。通信機能を持たない単なる物理的な電子機器は対象外ですが、今後の製品開発においてネットワーク接続機能を付加する予定がある場合は、早期から本制度を意識しておく必要があります。

...

「現在開発・販売している自社のIoT製品は、今後の官公庁の調達要件や、海外の新たなセキュリティ基準をクリアできる設計になっているでしょうか?」ネットワークに接続する機器が増加するなか、IoT製品のセキュリティ対策は任意の取り組みから、ビジネスを継続するための必須要件へと変わりつつあります。2025年3月より日本国内で運用が開始された「JC-STAR(IoTセキュリティ適合性評価及びラベリング制度)」は、製品の安全性を可視化し、調達時の新たな基準となる仕組みです。「自社製品はどのレベルのセキュリティ評価を取得すべきか」「2025年3月から始まった新制度が、開発工程やコストにどのような影響を与えるのか」IoT製品のセキュリティが義務化へと向かうなか、メーカーの担当者は具体的な対応を迫られています。本稿では、国内の新制度「JC-STAR」の仕組みから、設計段階での対策、販売後の保守体制、そして海外法規制との連携について解説します。この記事を読むことで、ターゲット市場に応じた適切な評価レベルの選定基準を理解し、手戻りのない開発プロセスの構築とグローバル展開を円滑に進めるための指針を得ることができます。

<記事を最後までお読みいただくことで、実務における以下の課題や悩みが解決します>

- 自社製品がJC-STAR制度の対象か、4段階あるレベルのどこを狙うべきかの判断基準がわかる

- 開発の手戻りや遅延を防ぐため、設計の初期段階からセキュリティを組み込む手順がわかる

- 製品販売後のアップデートや脆弱性対応など、持続可能な運用・保守体制の作り方がわかる

- 英国PSTI法や欧州CRAなど、複雑な海外法規制への対応工数を削減する道筋がわかる

- セキュリティ対応を単なる「コスト」ではなく、有利なビジネス環境を作る「投資」として社内説得できる

はじめに

あらゆるモノがインターネットに繋がる現代、IoT製品を狙ったサイバー攻撃は年々深刻化しています。これに対抗するため、経済産業省などが主導して立ち上げたのが、IoT製品のセキュリティ適合性評価制度「JC-STAR」です。本記事では、この新しい制度がメーカーの実務にどのような影響を与えるのか、そして開発現場から運用、さらにはグローバル展開やビジネス戦略に至るまで、どのように対応していくべきかを詳細に解説します。単なる規制対応の枠を超え、自社製品の信頼性を高めるための実務的な指針として、本記事をご活用ください。

【会員様限定】 この先に、セキュリティ対応を「実務」に落とし込むための要点があります

ここから先は、設計段階で手戻りを防ぐ「セキュリティ・バイ・デザイン」の具体的手順や、販売後のアップデート・脆弱性対応に求められる体制、さらには英国PSTI法や欧州CRAといった海外規制とJC-STARをどう連携させて工数を削減すべきかについて詳しく解説します。

この記事で得られる具体的ベネフィット

- 開発の最終段階での仕様変更を防ぎ、納期遅延を回避するための設計フローがわかります

- 窓口設置やアップデート配信など、継続的な製品保守に不可欠な運用体制の作り方が掴めます

- セキュリティラベルを「信頼の証明」として活用し、官公庁や大企業の調達案件で優位に立つための戦略が理解できます

第1章:自社製品の現在地を知る 〜JC-STARの適用範囲と「4つの星」の選び方〜

新しい制度と向き合う際、多くの担当者が最初に直面するのが「そもそも自社製品は対象になるのか」「対応するとして、どこまで厳格な基準を満たせばよいのか」という疑問です。

まず適用範囲ですが、JC-STARは原則として「IP通信を行う機能を持つ機器」を広く対象としています。スマート家電、ネットワークカメラ、ルーターなどはもちろん、インターネットに接続してデータを送受信するあらゆるIoT製品が含まれると考えてよいでしょう。通信機能を持たない単なる物理的な電子機器は対象外ですが、今後の製品開発においてネットワーク接続機能を付加する予定がある場合は、早期から本制度を意識しておく必要があります。

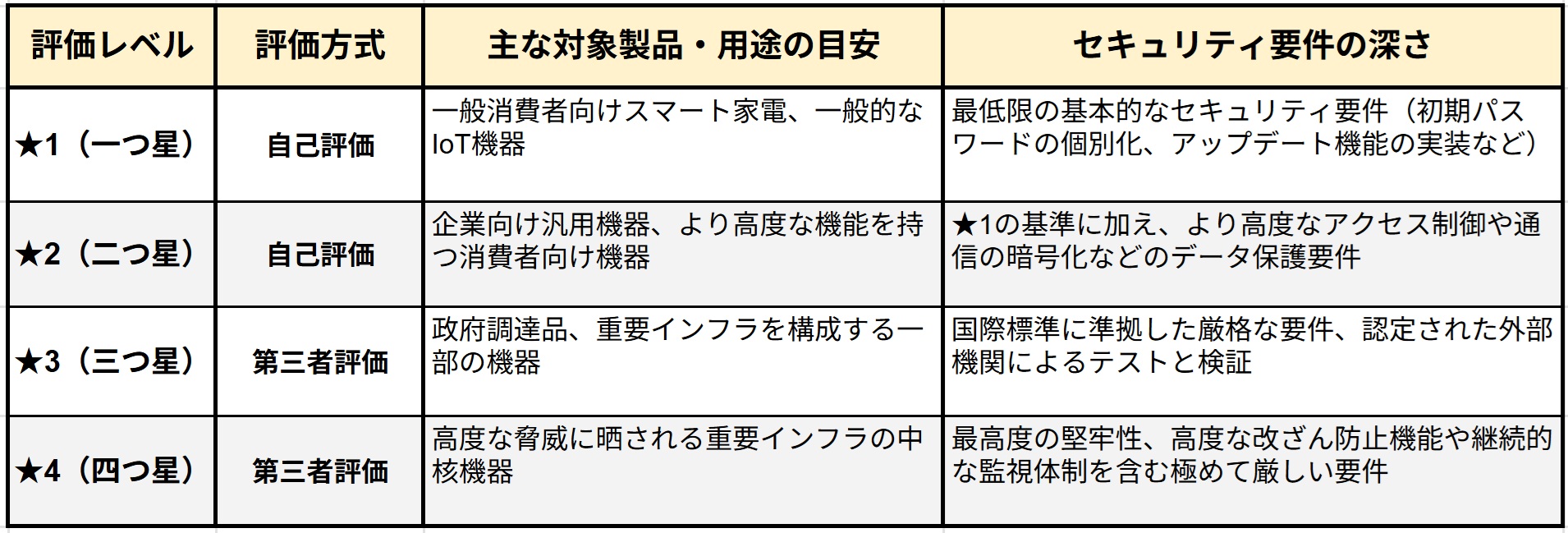

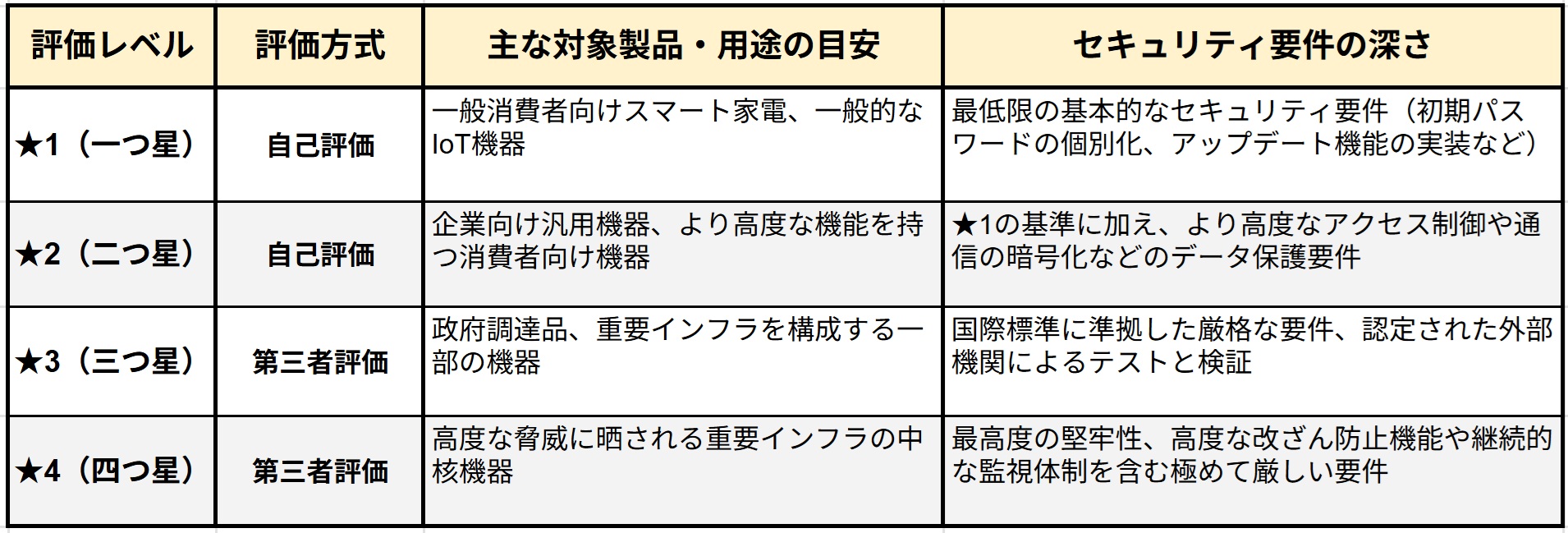

次に、目指すべき基準の選定です。JC-STARでは、製品に求められるセキュリティレベルを「★1(一つ星)」から「★4(四つ星)」までの4段階で評価します。ここで重要なのは、すべての製品が最高ランクの★4を目指す必要はないということです。製品の用途やリスクに応じて、適切なレベルを選択することが実務上の鍵となります。

「★1」および「★2」は、主にメーカー自身の「自己評価」によって適合を宣言するレベルです。一般的な消費者向けのスマート家電や、オフィスで利用される汎用的なIoT機器であれば、まずはこの★1・★2の取得を目標とすべきです。一方、「★3」および「★4」は、外部の専門機関による「第三者評価」が必須となります。こちらは、政府機関の調達において高度な機密性が求められるシステムや、通信・電力・交通といった重要インフラに組み込まれる製品を想定しています。

まずは自社製品のターゲット市場を見極め、一般市場向けであれば自己評価で完結する市場ニーズに合わせ、★1・★2の要件適合を当面のマイルストーンとして設定し、開発計画に反映させることが現実的なアプローチとなります。

表. JC-STAR評価レベル比較整理表

第2章:手戻りを防ぐ「セキュリティ・バイ・デザイン」 〜開発現場への無理のない統合〜

目標とする星のレベルが決まった後、開発現場が抱える最大の懸念は「開発の最終盤になってからセキュリティ要件を追加され、大幅な手戻りやリリースの遅延が発生すること」です。これを回避するための有効な手法が、設計の初期段階からセキュリティ要件を考慮する「セキュリティ・バイ・デザイン」の導入です。

JC-STARで求められる代表的な技術要件には、「推測容易なデフォルトパスワードの廃止(機器ごとの固有パスワード設定)」「通信および保存データの暗号化」「保守用など不要なインターフェースの無効化」などがあります。これらをコーディングが終わった後に実装しようとすると、基盤となるアーキテクチャから見直さなければならないケースが多発します。

既存の開発プロセスに無理なく統合するためには、要件定義のフェーズに「セキュリティチェックリスト」を必須の承認フローとして組み込むことが有効です。例えば、製品の企画書を作成する段階で「この機器はどのようにアップデートを受信するのか」「初期セットアップ時の認証機構はどうするのか」を仕様として確定させます。

また、開発現場の負担を軽減するためには、セキュアなソフトウェア部品(ライブラリなど)の標準化を進めることも重要です。開発者ごとに暗号化の仕組みをゼロから作るのではなく、社内で承認された安全なモジュールを再利用する体制を整えることで、セキュリティ品質の均一化と開発スピードの維持を両立させることができます。設計レビューの段階でこれらの要件が満たされているかを確認するゲートを設けることで、手戻りという最大の無駄を排除できるのです。

第3章:「売って終わり」からの脱却 〜製品ライフサイクルを守る運用・保守体制〜

JC-STARが従来の品質基準と大きく異なるのは、製品を出荷・販売した時点で完了するのではなく、「販売後の継続的なセキュリティ担保」を強く求めている点です。製品が稼働している間、常に新たなサイバー攻撃の手法が生み出されるため、メーカー側の運用・保守体制の構築が不可欠となります。

具体的に社内で構築すべき体制は大きく分けて三つあります。第一に、「安全なソフトウェアアップデートの提供体制」です。ネットワーク経由で遠隔からプログラムを更新する仕組みを実装するだけでなく、そのアップデートファイル自体が改ざんされていないことを検証する仕組み(電子署名など)が必要です。また、消費者に分かりやすい形で「この製品はいつまでセキュリティサポートを提供するのか」という期限を明示することも求められます。

第二に、「脆弱性ハンドリング体制」の構築です。外部のセキュリティ研究者やユーザーから製品の弱点(脆弱性)が報告された際、それを迅速に受け付け、検証し、修正プログラムを開発して配布するまでの一連のフローを事前に整備しておく必要があります。窓口となる連絡先を公開し、社内のどの部署がエスカレーションを受けて対応を指揮するのか、責任所在を明確にすることが求められます。

第三に、見落とされがちな「廃棄時のデータ消去機能」です。製品が役割を終えて廃棄されたり、中古市場に流通したりする際、内部に保存されたユーザーの個人情報やネットワークの設定情報が漏洩しないよう、利用者が簡単に初期化・データ消去できる機能を設計段階から組み込んでおかなければなりません。これらの体制構築は、もはや開発部門だけで完結するものではなく、サポート部門や法務部門を含めた全社的なプロジェクトとして取り組む必要があります。

第4章:世界市場へのパスポート 〜PSTI法やCRAなど海外法規制との相互承認〜

IoT製品のセキュリティ義務化は日本国内だけの動きではありません。むしろ、世界的に見れば各国が独自の法規制を急速に立ち上げている状況です。グローバル展開を目指すメーカーにとって、「国ごとに異なる複雑なセキュリティ要件に個別対応しなければならない」という事態は、膨大な開発コストと検証の手間を意味し、ビジネス上の大きな障壁となります。

例えば、英国では「PSTI法」が施行され、デフォルトパスワードの禁止や脆弱性報告窓口の設置が法的に義務付けられました。欧州連合(EU)でも、より広範なデジタル製品を対象とした「CRA(サイバーレジリエンス法)」の導入が進められており、米国でも独自のラベル制度である「Cyber Trust Mark」の動きが活発化しています。

ここで極めて重要になるのが、JC-STARの大きな目的の一つである「諸外国の制度との相互承認」という概念です。JC-STARの評価基準は、根底において国際的なサイバーセキュリティ標準に準拠して作られています。つまり、日本国内でJC-STARの適合ラベルを取得するためのプロセスや社内体制を構築しておけば、今後、海外法規制との相互承認が成立した時には、それはそのまま英国のPSTI法や欧州のCRAといった海外規制のコア要件を満たすことに直結するのです。

個別対応による「二重投資」「三重投資」を回避し、一つの基準をクリアすることで複数国への展開をスムーズに行う。JC-STARへの対応は、単なる国内のルール遵守にとどまらず、自社製品を世界の市場へ迅速に送り出すための「共通パスポート」を取得する戦略的な取り組みであると位置づけるべきです。

第5章:セキュリティは「コスト」から「投資」へ 〜適合ラベルが広げるビジネス機会〜

経営層や事業責任者にとって、最終的な関心事は「手間や費用をかけてJC-STARに対応することで、ビジネスにどのような恩恵があるのか」という点に尽きるでしょう。これまで、セキュリティ対策は目に見えない「保険」や単なる「コストセンター」として扱われがちでした。しかし、市場のルールは今、「Secure by Demand(安全な製品に対する調達要求)」へと明確にパラダイムシフトを起こしています。

現在、政府機関や地方公共団体におけるシステム調達では、セキュリティ要件を満たした製品であることが入札の絶対条件となりつつあります。この波は公共部門にとどまらず、民間企業にも波及しています。大企業が自社のサプライチェーンをサイバー攻撃から守るため、取引先である部品メーカーや機器ベンダーに対して「一定水準のセキュリティを満たした製品しか購入しない」という方針を打ち出しているのです。

このような状況下において、客観的な安全性の証明である「JC-STARの適合ラベル」を取得していることは、調達市場において極めて強力な武器となります。逆に言えば、ラベルを持たない製品は、競争のテーブルにつくことすら許されなくなるリスクを孕んでいます。適合ラベルの取得は、コンペティションにおける他社との明確な差別化要因となり、顧客からの絶対的な信頼を獲得するための強力なマーケティングツールとして機能します。

開発現場の負担や一時的な体制構築のコストに目を奪われるのではなく、この対応を「将来のビジネス機会の損失を防ぎ、新たな市場を開拓するための必須の投資」として捉え直すこと。それが、IoTビジネスの明暗を分ける最大の分岐点となります。

おわりに

「JC-STAR制度」は、日本のIoT製品の安全性を底上げし、国際的な競争力を高めるための重要なマイルストーンです。対象範囲の確認から始まり、開発プロセスの見直し、継続的な運用体制の構築、そしてグローバル展開を見据えた戦略的投資へと、その影響は企業のあらゆる活動に及びます。

最初は要件の多さに戸惑うかもしれませんが、まずは自己評価で対応可能な「★1」の要件から現状とのギャップ分析を始め、小さなステップから確実に対応を進めていくことが成功の秘訣です。本記事で解説したポイントを社内で共有し、セキュリティ部門、開発部門、そして部門横断的な連携を深め、セキュリティ品質と競争力を両立した製品開発を進める際の一助となれば幸いです。